Tag: linux

-

Compiling Courier-MTA from sources on Debian buster/sid

Updated on October 23, 2019, for the Debian GNU/Linux Buster release. This aims to be a complete, but not necessarily friendly guide, at least as of today. It contains a list of commands and actions I used to compile Courier-MTA from sources on a very basic Debian stable/testing/sid instance (e.g. a mix of stable, testing and…

-

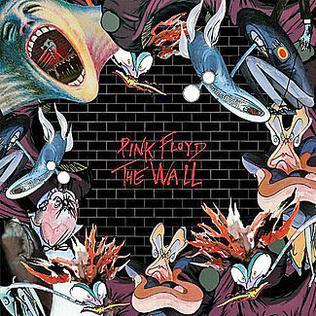

Nobody Oracle

Now this is for real nerds only. And you need to know a bit of good music in order to understand the wit. Only less than 1% of people understand all the references in this song, but there’s a walkthrough for others at the end… Music by Roger Waters (Pink Floyd) Lyrics by me I’ve…

-

L’anno di Linux sul desktop sarà il 2096.

Microsoft cesserà il supporto di Windows XP a breve. Io nel 2006 scrivevo che quello era l’anno di Linux sul desktop (non su questo blog). In quell’anno qualcosa era cambiato, in effetti, probabilmente grazie alla crescente popolarità di Ubuntu. Siamo però ormai nel 2013 (2014 fra qualche ora) e ci chiediamo ancora quando sarà l’anno…

-

Ovvio, quindi taciuto. Virtualizzazione con libvirt e KVM.

Ora se avete voglia provate a cercare una pagina che descriva, passo passo, con linguaggio tecnico capibile da un amministratore Linux che però non hai mai usato KVM, come fare a creare un firewall Linux in un sistema guest virtualizzato con libvirt e KVM. Le informazioni sono tutte là fuori, da qualche parte, su questo…

-

Cheat codes per giochi su Linux

Inizio il mio blog con qualcosa di poco impegnativo, qualcosa che non rischi di ricevere critiche troppo aspre, qualcosa che in fondo, se vi interessa, vi può anche piacere e se invece non vi interessa, come dire, quella è la porta! Da programmatore, il bello di giocare con il PC non è tanto giocare e…